Bulut Güvenliği Durum Yönetimi – Cloud Security Posture Management (CSPM)

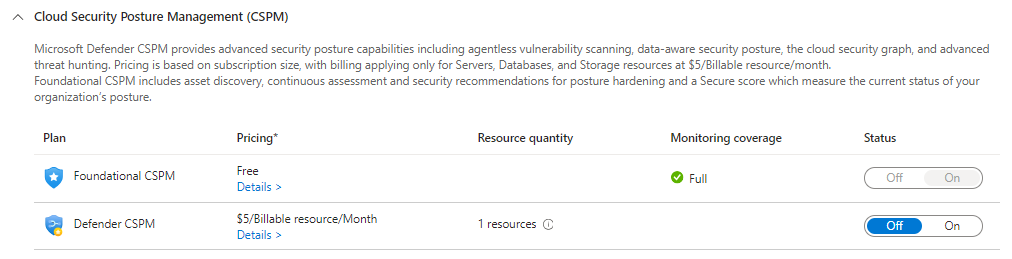

Cloud Security Posture Management; varlıklarınızın ve iş yüklerinizin risk belirleme, önceliklendirme ve azaltmaya yardımcı olmak için gelişmiş özellikler sunar. Ücretli ve ücretsiz olmak üzere iki seçeneği bulunmaktadır:

Cloud Security Posture Management (CSPM) , organizasyonun bulut altyapısının güvenlik durumunu izlemek, yönetmek ve iyileştirmek için kullanılan güvenlik çözümüdür. CSPM, bulut ortamlarında olası güvenlik açıklarını tespit etmek, uyumsuzlukları belirlemek ve düzeltici önlemler almak için kullanılır. CSPM ‘nin Ücretli ve ücretsiz olmak üzere iki seçeneği bulunmaktadır:

- Foundational CSPM – Ücretsiz

- Defender CSPM – Ücretli

Foundational CSPM; değerlendirmeler, güvenlik önerileri ve Secure Score ile bulut ve hibrit ortamları kapsayan temel özellikleri ücretsiz olarak sunarken, Defender CSPM yani ücretli seçenekte; Foundational CSPM’ye ek olarak Ağ maruziyeti tespiti, Saldırı yolu analizi, Kimlik ve rol atamaları keşfi gibi bir çok ek güvenlik özellikleri bulunmaktadır.

| Feature | Foundational CSPM | Defender CSPM |

| Security recommendations | ✓ | ✓ |

| Asset inventory | ✓ | ✓ |

| Secure score | ✓ | ✓ |

| Data visualization and reporting with Azure Workbooks | ✓ | ✓ |

| Data exporting | ✓ | ✓ |

| Workflow automation | ✓ | ✓ |

| Tools for remediation | ✓ | ✓ |

| Microsoft Cloud Security Benchmark | ✓ | ✓ |

| Security governance | X | ✓ |

| Regulatory compliance standards | X | ✓ |

| Cloud security explorer | X | ✓ |

| Attack path analysis | X | ✓ |

| Agentless scanning for machines | ✓ | |

| Agentless container security posture | XX | ✓ |

| Container registries vulnerability assessment, including registry scanning | X | ✓ |

| Data aware security posture | X | ✓ |

| EASM insights in network exposure | X | ✓ |

| ermissions management (Preview) | X | ✓ |

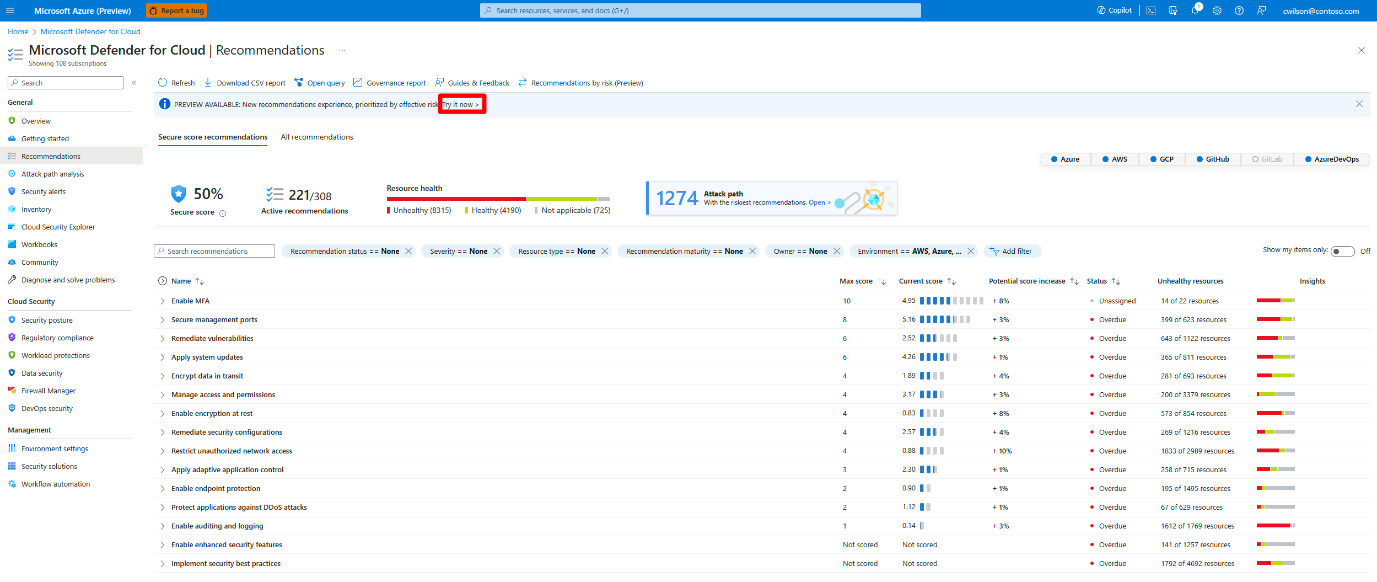

Security Recommendations – Güvenli̇k Öneri̇leri̇

Microsoft Defender; Azure, AWS yada Google Cloud’da bulunan kaynak ve iş yüklerini Microsoft cloud security benchmark adı verilen güvenlik standartlarına göre değerlendirilir. Bu standartlar güvenlik ve uyumluluk için Microsoft tarafından yazılan Best Practices’lerden oluşmakla birlikte bulut merkezli güvenliğe odaklanarak İnternet Güvenliği Merkezi ( Center for Internet Security– CIS) ve Ulusal Standartlar ve Teknoloji Enstitüsü’nün (National Institute of Standards and Technology – NIST) kontrollerini temel almaktadır.

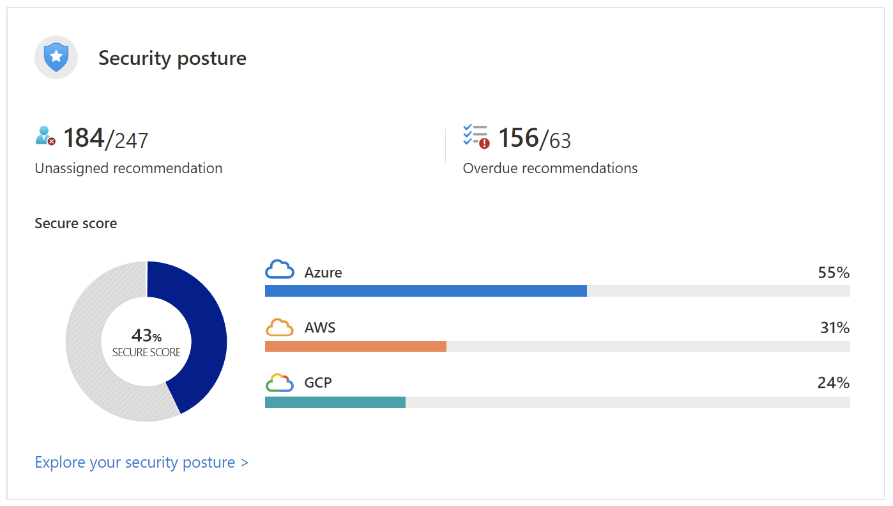

Secure Score – Güvenlik Puanı

Güvenlik puanı, güvenlik bulgularını tek bir puanda toplayarak mevcut güvenlik durumunuzu bir bakışta değerlendirebilmenizi sağlar. Skor ne kadar yüksek olursa, belirlenen risk düzeyi o kadar düşük olur. Bir abonelikte Defender for Cloud’u açtığınızda, abonelikte varsayılan olarak Microsoft bulut güvenlik karşılaştırması (Microsoft cloud security benchmark – MCSB) standardı uygulanarak bir puan belirlenir.

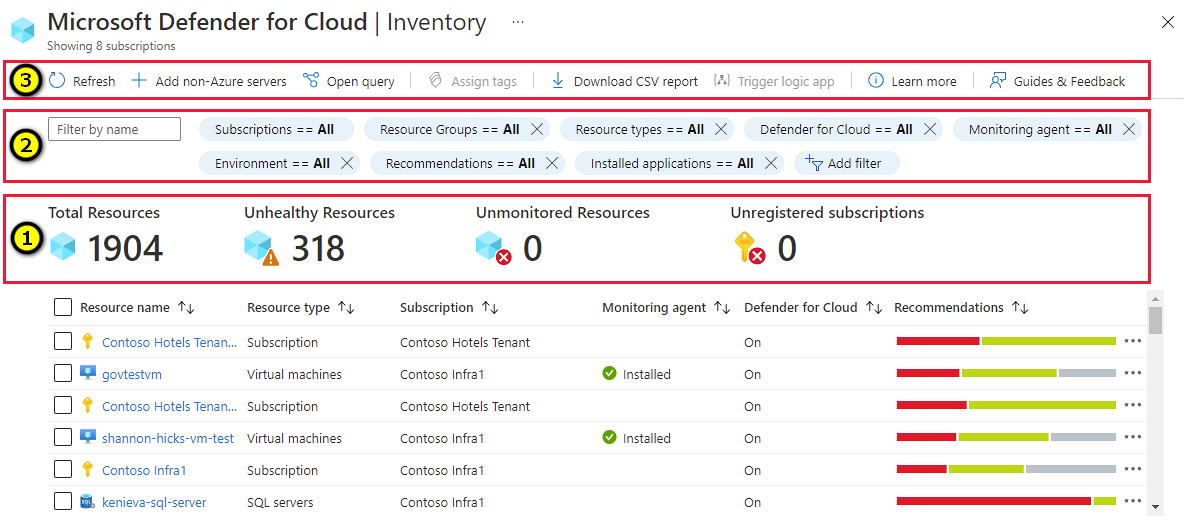

Asset inventory – Varlık envanteri

Varlık envanteri, Defender for Cloud’a bağladığınız kaynakların güvenlik durumunu gösterir. Defender for Cloud, potansiyel güvenlik sorunlarını belirlemek için aboneliklerinize bağlı kaynakların güvenlik durumunu düzenli aralıklarla analiz eder ve size aktif öneriler sunar. Varlık envanteri, Defender for Cloud’un güvenlik durumu verilerini birden çok abonelikte sorgulamanıza olanak tanıyan Azure Resource Graph (ARG)’I kullanır.

Data Exporting – Dışa Veri Aktarma

Defender for Cloud; güvenlik uyarılarını çeşitli SIEM (Security Information and Event Management) SOAR (Security Orchestration Automated Response) ve ITSM (IT Service Management) çözümlerine aktarma yeteneğine sahiptir. Aşağıdaki çözümlerde uyarı verilerinizi görüntüleyebilmenizi sağlayan yerleşik Azure araçları mevcuttur:

- Microsoft Sentinel

- Splunk Enterprise and Splunk Cloud

- Power BI

- ServiceNow

- IBM’s QRadar

- Palo Alto Networks

- ArcSight

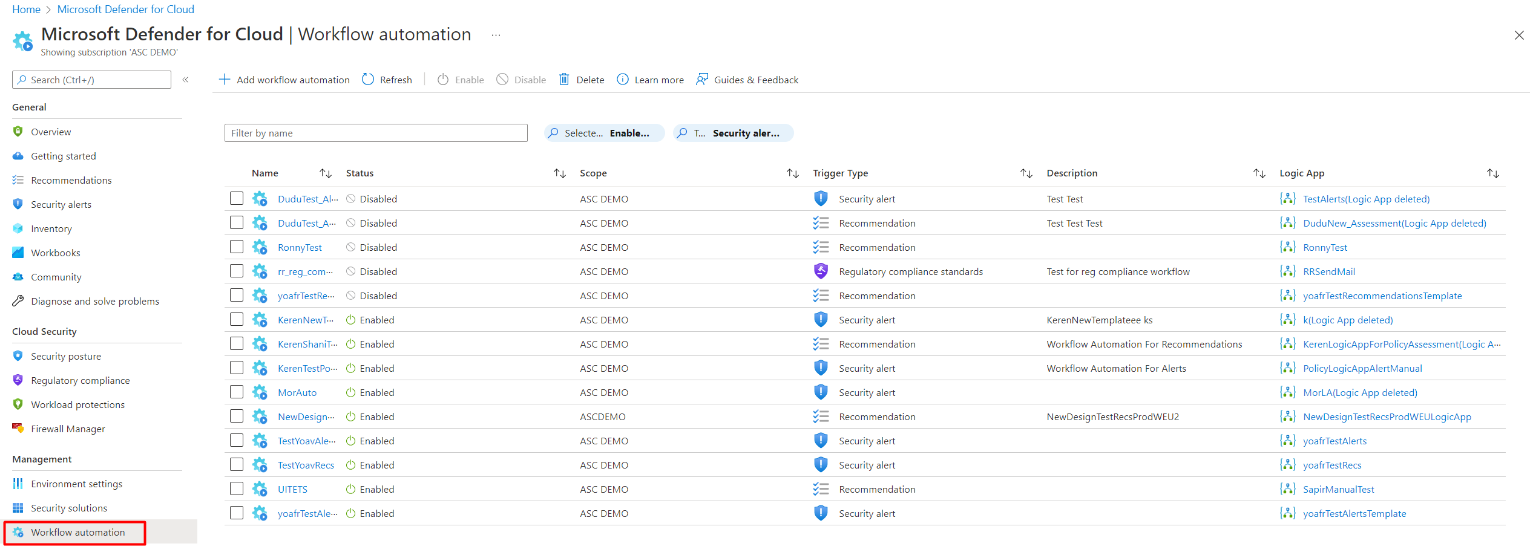

Workflow automation – İş akışı otomasyonu

Güvenlik çözümlerinde bir olay karşısında ilgili kişilerin bilgilendirilmesini, bir değişiklik yönetimi sürecinin başlatılmasını veya belirli düzeltme adımlarının uygulanmasını gibi otomasyonlar ek yönetim yükünü azaltır. Workflow automation; Defender for Cloud ile Azure Logic Apps kullanarak gerek duyduğunuz iş akış otomasyonunu oluşturmanızı mümkün kılar.

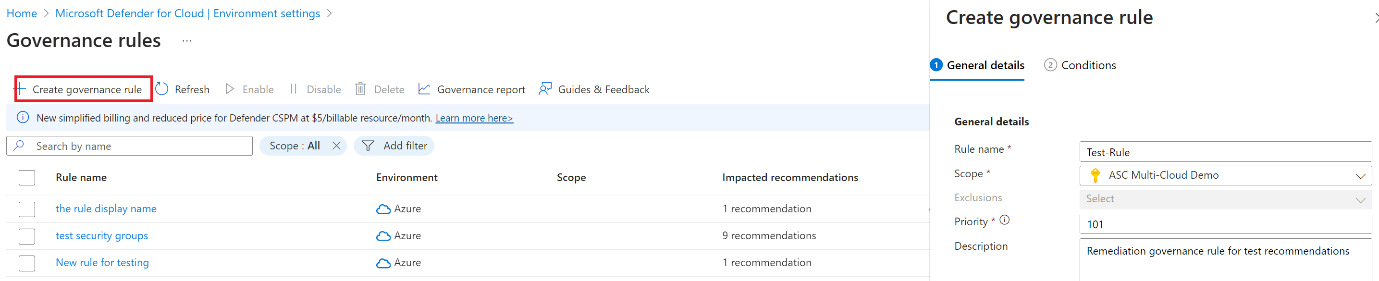

Security governance – Güvenlik Yönetimi

Security governance; Belirli kaynaklara yönelik önerilerin ele alınması için bir sahip ve son tarih atayarak kurallar tanımlayabilirsiniz. Bu, kaynak sahiplerine genelde Güvenlik Ekipleri, önerilerin düzeltilmesi için net bir dizi görev ve son tarih sağlar. Bu özellik iyileştirme sürecinde hesap verebilirliği ve SLA’yı artırmanıza yardımcı olur.

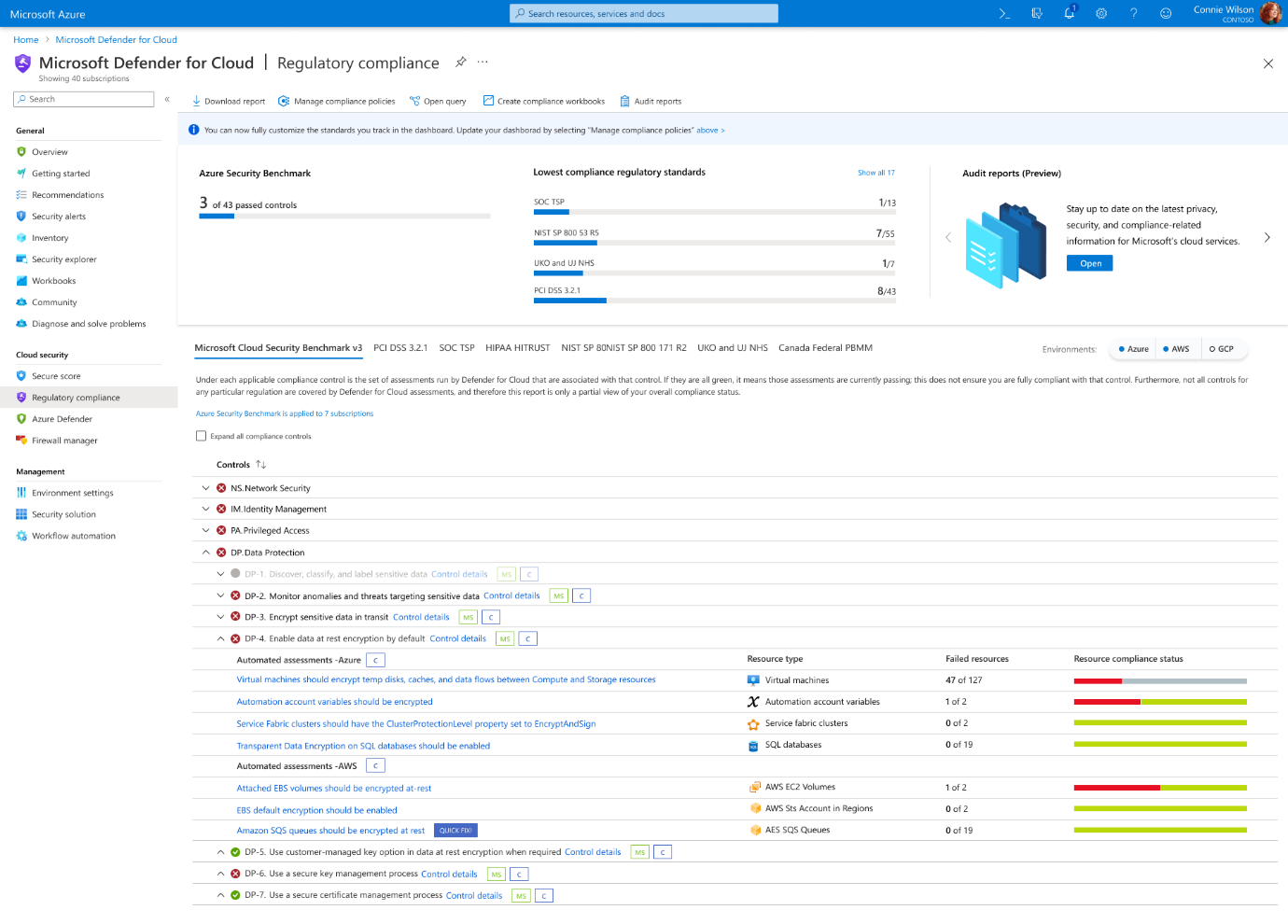

Regulatory Compliance Standards – Mevzuata Uygunluk Standartları

Defender for Cloud’ta Endüstri standartları, düzenleyici standartlar ve benchmarks’lar güvenlik standard olarak temsil edilir ve Azure abonelikleri, AWS ve Google Cloud kaynaklarınına atanır. Defender for Cloud, hibrit bulut ortamınızı bu standartlara göre sürekli olarak değerlendirir ve Düzenleyici uyumluluk panosunda uyumluluk hakkında bilgi sağlar.

Defender for Cloud bir Azure üyeliğinde aktif edildiğinde, Microsoft kaynakları cloud security benchmark (MCSB) kapsamdaki otomatik olarak değerlendirmeye başlar.

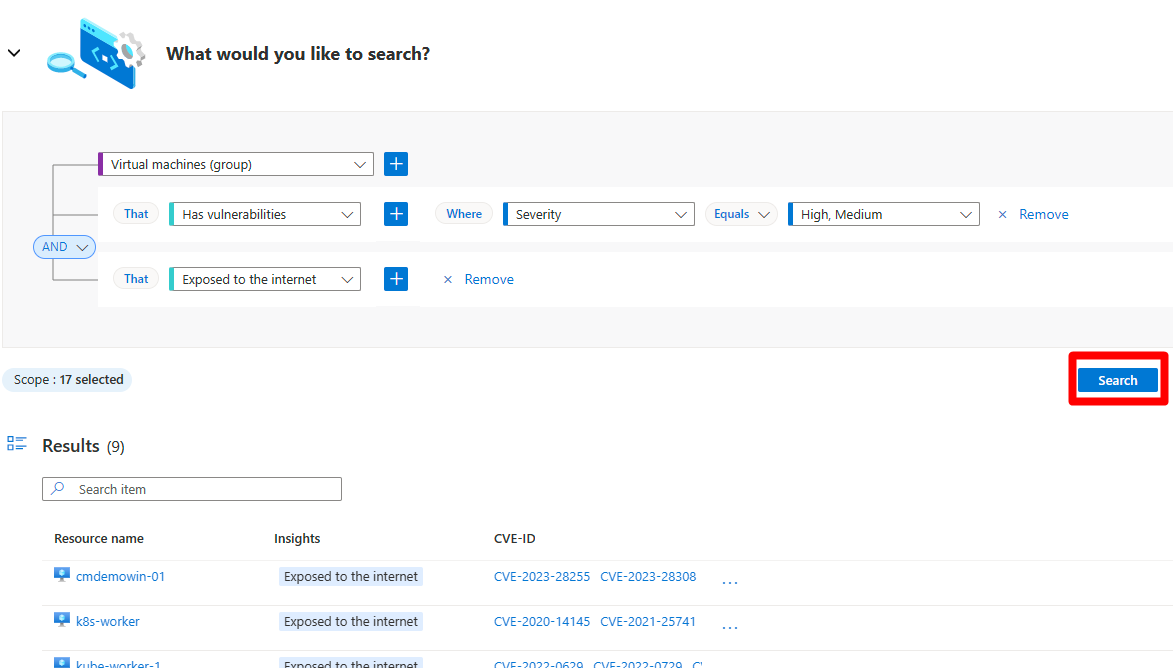

Cloud security explorer – Bulut Güvenlik Gezgini

Cloud security explorer çeşitli filtreler kullanarak dinamik sorgular ile ortamlarınızdaki güvenlik risklerini proaktif bir şekilde tespit edebilmenizi sağlar.

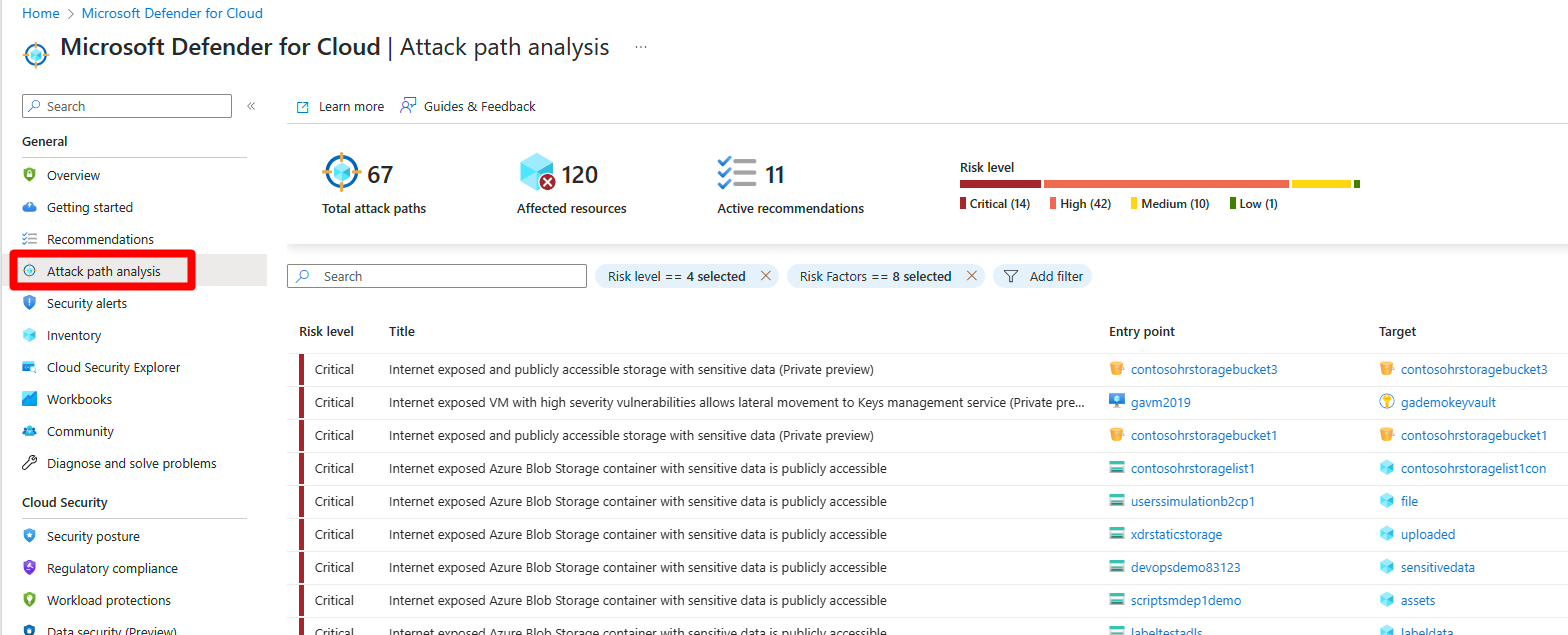

Attack Path Analysis – Saldırı Yolu Analizi

Defender for Cloud’un bağlamsal güvenlik yetenekleri, güvenlik ekiplerine etkili ihlal riskini azaltmada yardımcı olur. Attack path analysis, ortamınızda en büyük istismar potansiyeline sahip acil tehditler oluşturan güvenlik sorunlarını gidermenize yardımcı olur. Cloud for Defneder, hangi güvenlik sorunlarının saldırganların ortamınızı ihlal etmek için kullanabileceği potansiyel saldırı yollarının parçası olduğunu analiz eder. Ayrıca, bu durumu azaltmak için çözülmesi gereken güvenlik önerilerini de vurgular.

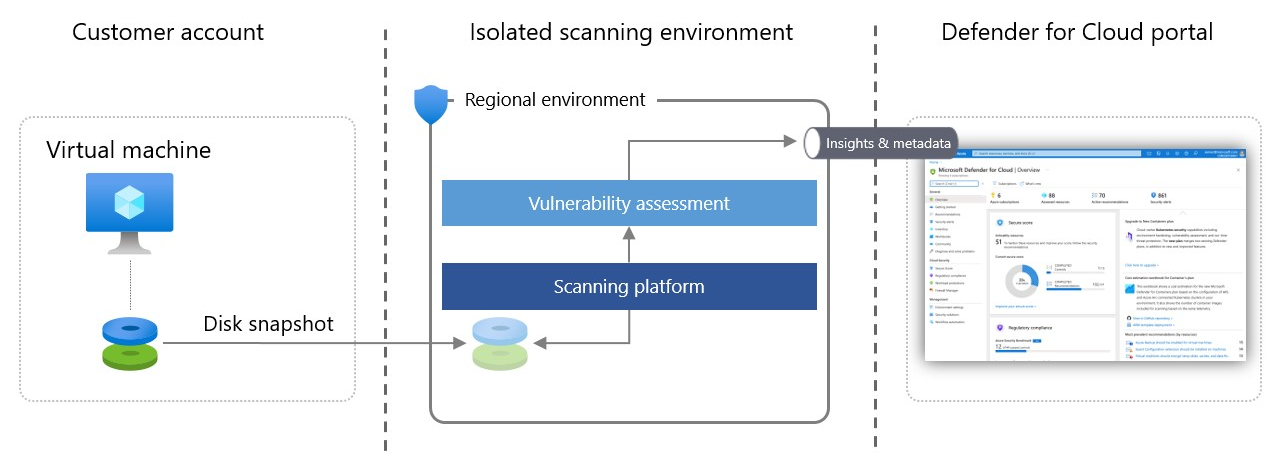

Agentless Scanning for Machines – Sanal Makinalar için Ajansız Tarama

Agentless scanning makine performansı yada ağ bağlantınızı etkilemeden ve bir ajan yüklemesinede gerek olmadan makinalarınız üzerindeki sorunları tespit etmenize yardımcı olur.

Agentless scanning sanal makina için şunları sağlar:

- Microsoft Defender Güvenlik Açığı Yönetimi’ni kullanarak yazılım envanterinizde geniş, sorunsuz görünürlük.

- İşletim sistemi yapılandırmasının ve diğer makine meta verilerinin derinlemesine analizi.

- Güvenlik açığı değerlendirmesi.

- Secrets scanning ile düz metin olarak saklanan önemli verilerin tespiti. (SSH private keys, Azure SQL connection strings, Azure storage account connection strings ve SAS tokens, AWS access keys, Azure AD Client Secret, GitHub Personal Access Token)

Tüm listeye buradan erişebilirsiniz: https://learn.microsoft.com/en-gb/azure/defender-for-cloud/secret-scanning

Agentless scanning Defender Cloud Security Posture Management (CSPM) yada Defender for Servers P2 planı ile kullanılabilir.

Data aware security posture – Veriye duyarlı güvenlik duruşu

Defender for Cloud, Data aware security posture ile Secrets scanning ‘ya benzer olarak veriye duyarlı yönelik riski azaltmanıza ve veri ihlallerine yanıt vermenize şunlar ile yardımcı olur:

- Hassas veri kaynaklarını otomatik olarak keşfederek.

- Veri hassasiyetini, veri maruziyetini ve verilerin kuruluş genelinde nasıl aktığını değerlendirerek.

- Veri ihlallerine yol açabilecek riskleri proaktif ve sürekli olarak görüntüleyerek.

- Hassas veri kaynaklarına yönelik devam eden tehditlere işaret edebilecek şüpheli etkinlikleri tespit ederek.

Data aware security farklı türdeki nesne depoları ve veritabanları da dahil olmak üzere bulut genelinde yönetilen kaynaklarını otomatik ve sürekli olarak keşfeder.

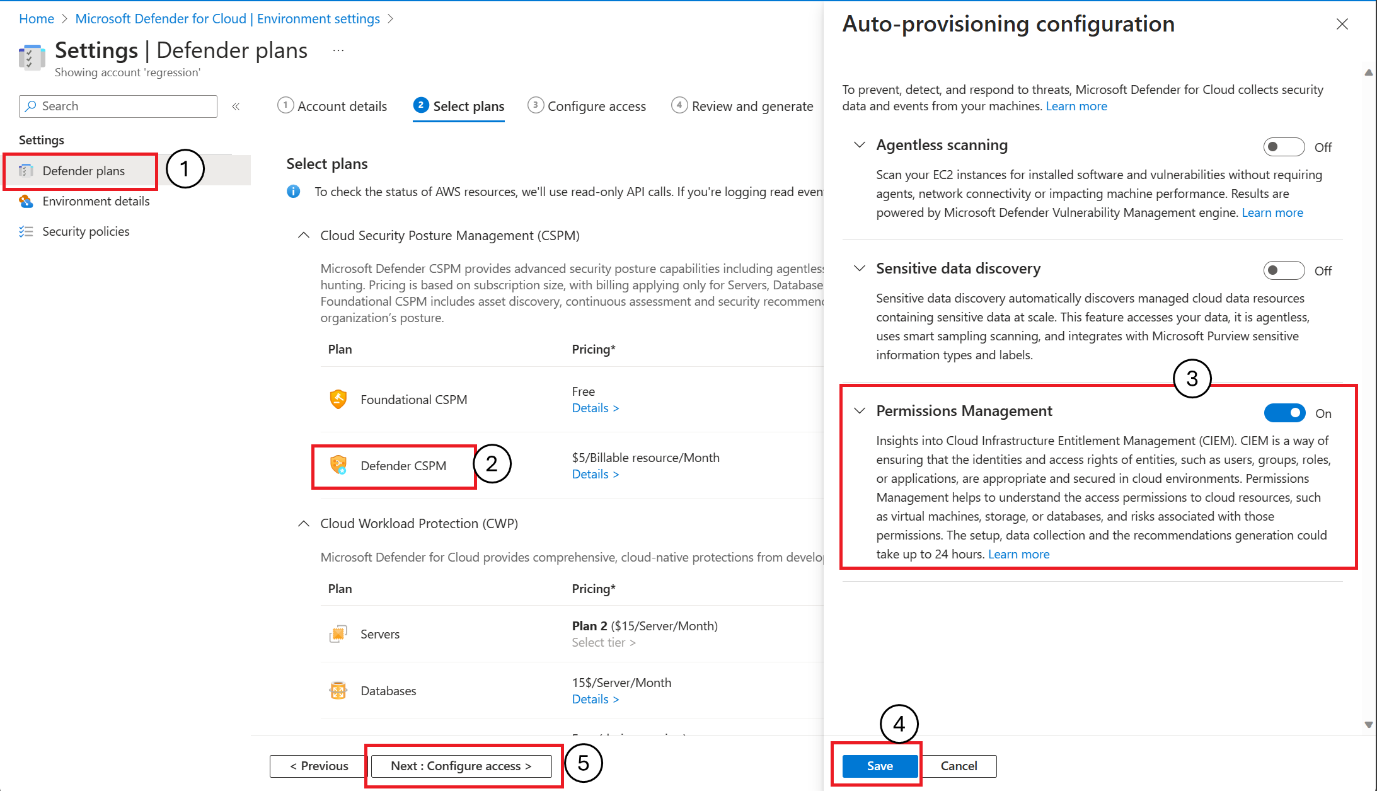

Permissions Management (Preview) – Izin yönetimi

Permissions management Defender for Cloud ile entegre edilmesi, bulut ortamındaki aşırı izinler veya yanlış yapılandırmalar nedeniyle oluşabilecek güvenlik ihlallerinin sürekli olarak izlereyek saldırı yüzeyinin keşfedilmesine, olası tehditlerin tespit edilmesine, erişim izinlerinin doğru boyutta olmasına ve düzenleyici standartlarla uyumluluğun sürdürülmesine yardımcı olur. Bu özellik ile aktif kimlikler için kullanılmayan izinleri ve aşırı izin verilen kimlikleri izleyebilir ve en az ayrıcalıklı en iyi uygulamayı desteklemek için bunları azaltabilirsiniz.